Androidセキュリティ情報

Androidのセキュリティ情報をお届けするAndroidセキュリティです。

本日ご紹介するのは、画像に化けて悪さをするとんでもないマルウェアです。

※マルウェア・・・簡単に言うと悪いことをするソフトウェアやコードの総称です。

今回のマルウェアはこちらで報告されています。本記事もその報告をもとに執筆しています。

画像に化けたマルウェア

今回確認されたのは、画像ファイルの一種である「PNG」形式のファイルに化けるマルウェアです。より正確にはPNG形式の画像の中に「埋め込まれた」マルウェアです。このように、ほかのソフトウェアやファイルを装って侵入し悪さを働くマルウェアは「トロイの木馬」と呼ばれています。

トロイの木馬とは

トロイの木馬とは、ほかのソフトウェアやファイルを装っているマルウェアで、コンピュータウィルスとは違って自己増殖はしないものがほとんどです。ほかのソフトウェアに化けつつ個人情報を抜き出したり、PCを遠隔操作できるようにしたりといった活動を行います。

今回のマルウェアの概要

今回確認されたマルウェアは画像を表示すると動きだし、Androidアプリのインストールファイルである「APK」ファイルを作成します。そして、ユーザにアプリをインストールするように要求してきます。さらに、インストール時に管理者権限も要求してきます。

インストールされるアプリ(を装ったマルウェア)に管理者権限を与えてしまった場合、ユーザのログイン情報やクレジットカードのデータなどを盗み出されてしまいます。

情報を盗み出す手口

今回のマルウェアが情報を盗み出す手口として「フィッシング」が挙げられています。フィッシングはユーザにニセのログイン画面などを表示させてIDやパスワード、クレジットカードの情報などを入力させて情報を盗む手口です。

今回のマルウェアの場合、モバイルバンキングのアプリやGoogle Play Storeといった正規のアプリを開いた際に、正規のアプリの画面上にニセのログイン画面を表示することで情報を盗もうとします。ここでもしもIDやパスワード、クレジットカードの情報などを入力すると盗まれてしまいます。

しかし、ユーザは正規のアプリを自分で開いているため、何も疑わずに情報を入力してしまうことも十分考えられます。

対策方法

今回のマルウェアはインストール時に管理者権限を得ようとします。もしマルウェアに管理者権限を与えてしまった場合、普通に削除するのは難しくなります。万一このような事態になった場合は以下の方法で削除をすることができるとのことです。

方法1.セーフモードを利用して削除する

1.デバイスをセーフモードで起動する

2.該当のアプリから管理者権限をはく奪する

3.該当のアプリをアンインストールする

方法2.ADBを利用して削除する

1.デバイスをPCに接続する

2.ADB(Android Debug Bridge)を利用して、PCからアンインストールする

※PCに接続の際は念のためにマルウェアがPC側で悪さをしないように注意しつつ作業してください。

補足

今回のマルウェアは冒頭で紹介したこちらの記事の中で報告されているものです。PNG形式のサイコロの画像ファイルの中にこのマルウェアは仕掛けられていたとのことです。この画像ファイルのサイズが通常のPNG形式のファイル(数十~百数十キロバイト程度)と比べてあまりにも大きかった(3.6メガバイト=3600キロバイト)ため不審に思って解析をしたところ発見したそうです。しかも、このマルウェア、base64エンコードを施して難読化されていたそうです。

おまけ

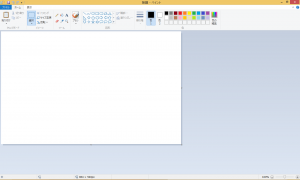

ファイルサイズ確認のためにPNG形式でデスクトップのキャプチャ(下の画像)を取ってみましたが、ファイルサイズは46キロバイトと表示されていました。画像の解像度に違いがあったとしても、このファイルの80倍近いサイズと考えると確かに大きい気がします。

※この画像にはマルウェアは仕込んでいません、念のため。でも、もしこのファイルのサイズがメガバイト級だったら。。。考えてみると恐ろしいですね。

本記事についてはこちらの記事を基に作成いたしました。

また、先日の記事1や先日の記事2、先日の記事3にもAndroidのセキュリティに関する情報が載っております。併せてご覧ください。

要チェック!!Androidアプリのインストール時のチェック項目

今回の件に限ったことではありませんが、アプリをインストールする際は以下の項目をチェックすることでAdwareやウィルスなどにかかるリスクを低減できます。アプリをインストールする際は面倒くさがらずにチェックする習慣を身に付けましょう。

・開発元のチェック

Twitterの公式アプリのはずなのに開発元がわけのわからない会社名だったり、Twltterのように、よく似た別の名前だったりした場合は偽者の可能性があります。ほかの判断材料と併せてインストールするかどうか判断しましょう。

・ダウンロード数のチェック

LINEのように大ヒットしたアプリなのに、ダウンロード数が1000件といったように、有名なアプリのはずなのにあまりにもダウンロードが少ない場合も偽者の可能性が高いです。バージョンアップの直後で本物のアプリがたまたまダウンロード数が少ない、という場合も考えられますが、こちらもほかの材料と併せてインストールするかどうか判断しましょう。

・アプリの要求している権限のチェック

アプリの要求してくる権限の詳細を確かめることは、不振な動きをするアプリがインストールされることを防ぐのに有効な手段です。例えばただのカメラのはずなのにインターネットアクセスの権限を要求したり、オフラインのゲームアプリなのに位置情報を要求したり、無料の音楽プレイヤーのはずなのに課金の権限を要求したりetc…といった様に、絶対に必要が無いはずの権限を要求してくるアプリは怪しい動きをするかもしれません。ほかの材料と併せてインストールするかどうか判断しましょう。

※普通のアプリでも、例えば無料でアプリを提供するために広告表示を導入しているアプリなどは、広告表示のためにインターネットに接続する権限を要求する、といった場合もあります。何でもかんでも怪しいとも言い切れません。

※先日の記事1や先日の記事2、先日の記事3にもAndroidのセキュリティに関する情報が載っております。併せてご覧ください。